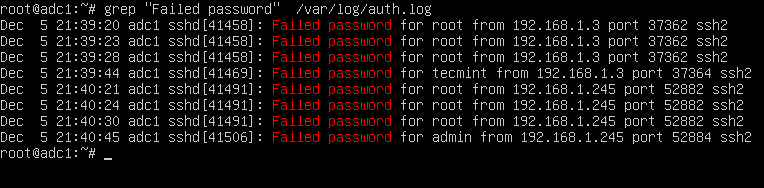

Centos Ssh 攻撃ログ

セキュアヴェイルの統合セキュリティ運用サービス Netstare 監視できる機器やサービスを拡張へ クラウド Watch

強制アクセス制御 Selinux の基礎 Think It シンクイット

Ssh ログ 確認

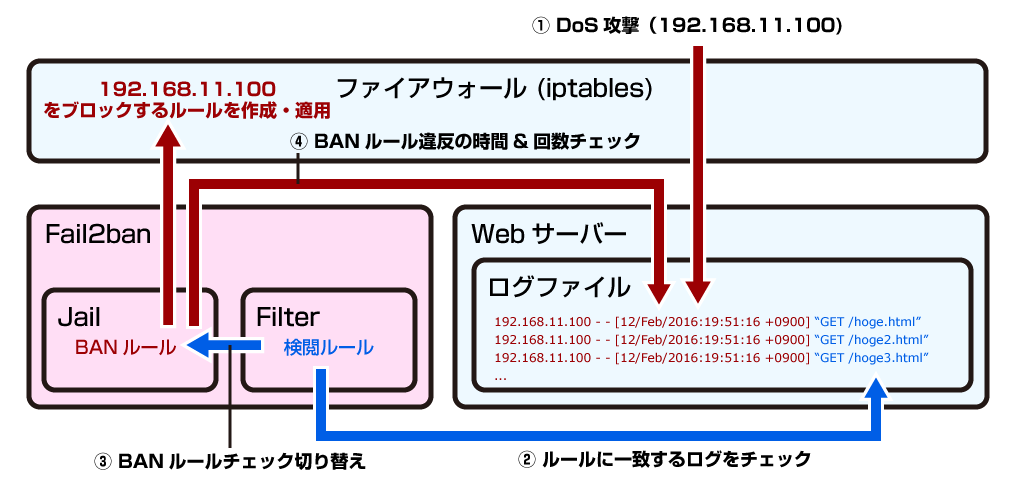

Dos攻撃 Ddos攻撃からサーバーを守る方法 Fail2banのススメ Colori

How To Find All Failed Ssh Login Attempts In Linux

Kali Linuxでサイバー攻撃を試してみる3 環境導入 ブルートフォース Mk S Lab

Sshdへのアタックログをみてみよう 対策しよう 技術者になりたい何か

技術ブログvol 33 Ilogscannerでログのセキュリティスキャンを自動化する Denet 技術ブログ

Centos Rhel8でsshを保護するためにfail2banをインストールする方法

攻撃者の心理2 Nmapによる下見 システムガーディアン株式会社

セキュリティ Koyama S Blog